CentOS 防火墙FirewallD

firewalld是centOS7默认的防火墙,也是工作在网络层,属于包过滤防火墙。firewalld与iptables都是用来管理防火墙的工具,定义防火墙的各种规则,内部结构都指向netfilter内核态实现包过滤防火墙功能。firewalld提供了支持网络区域所定义的网络连接以及接口安全等级的动态防火墙管理工具。

注意firewalld和iptables不要同时开

firewalld与iptables的区别

- 规则的设置:iptables主要是基于接口来设置规则,从而判断网络安全性;firewalld基于不同的区域设置不同的规则(在不同区域定义不同规则,要换规则直接换区域即可),与硬件防火墙的设置相类似。

- 配置文件:iptables在/etc/sysconfig/iptables中配置;firewalld将配置储存在/etc/firewalld/(优先加载)和/usr/lib/firewalld/(默认的配置文件,在/etc/firewalld中没有最新的规则时才会使用lib里的文件)中的各种XML文件里。

- 对规则的修改:iptables修改规则后需要全部刷新策略,立即生效,可能中断现有连接;firewalld不需要全部刷新策略,不中断现有连接。

- 防火墙类型:iptables属于静态防火墙(所有规则都是配置在表的链里,只能通过修改规则来更改防护策略);firewalld属于动态防火墙(在不同区域设置不同规则,可通过更换区域来更改防护策略)

firewalld 数据包处理原则

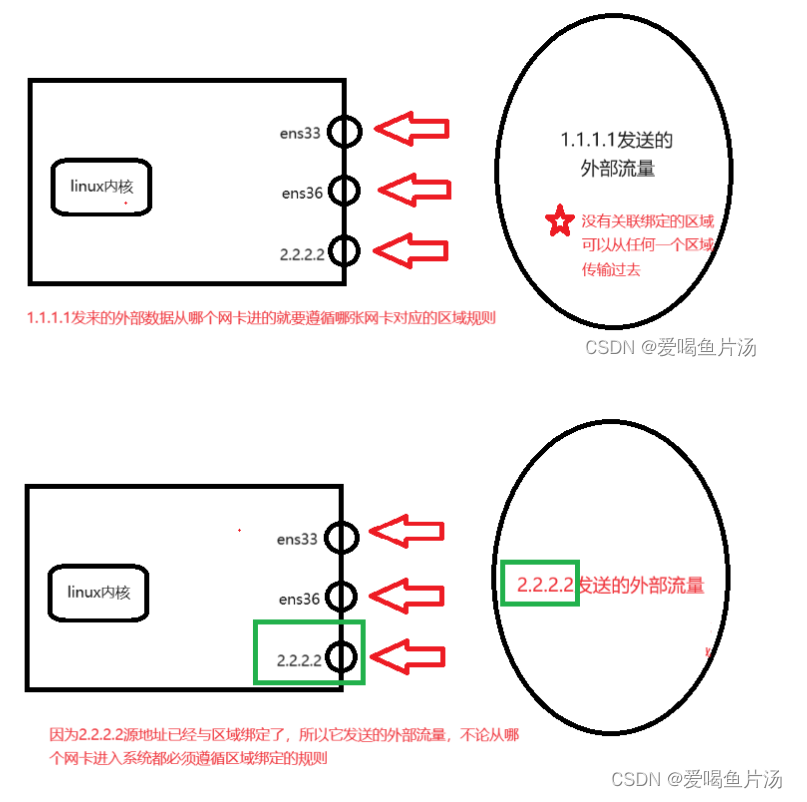

要激活某个区域,需要先将区域与 源地址或网卡接口 关联绑定(一个区域可以关联绑定多个源地址或网卡接口,一个源地址或网卡接口只能关联绑定一个区域)。

先检查传入数据包的源地址,若源地址与特定区域绑定,则直接使用该区域的规则过滤处理数据包。若源地址与任何一个区域没有绑定,则使用与入站网卡绑定的特定区域的规则过滤处理数据包;若也没有特定区域绑定网卡接口,则使用默认区域的规则过滤处理数据包。

命令行操作

firewall-cmd --get-default-zone #查看当前默认区域

--get-active-zones #查看当前已激活的区域

--get-zones #查看所有可用的区域

--list-all-zones #查看所有区域的规则

--list-all --zone=区域名 #查看指定区域的规则

--list-services --zone=区域名 #查看指定区域允许访问的服务列表

--list-ports --zone=区域名 #查看指定区域允许访问的端口列表

--get-zone-of-interface=网卡名 #查看与网卡绑定的区域

--get-icmptypes #查看所有icmp类型firewall-cmd --add-interface=网卡名 --zone=区域名 #给指定区域添加绑定的网卡

--add-source=源地址 --zone=区域名 #给指定区域添加源地址

--add-service=服务名 --zone=区域名 #给指定区域添加允许访问的服务

--add-service={服务名1,服务名2,...} --zone=区域名 #给指定区域添加允许访问的服务列表

--add-port=端口/协议 --zone=区域名 #给指定区域添加允许访问的端口

--add-port=端口1-端口2/协议 --zone=区域名 #给指定区域添加允许访问的连续的端口列表

--add-port={端口1,端口2,...}/协议 --zone=区域名 #给指定区域添加允许访问的不连续的端口

--add-icmp-block=icmp类型 --zone=区域名 #给指定区域添加拒绝访问的icmp类型firewall-cmd --remove-service=服务名 --zone=区域名

--remove-port=端口/协议 --zone=区域名

--remove-icmp-block=icmp类型 --zone=区域名

--remove-interface=网卡名 --zone=区域名 #从指定区域里删除绑定的网卡

--remove-source=源地址 --zone=区域名 #从指定区域里删除绑定的源地址firewall-cmd --set-default-zone #修改当前默认区域

--change-interface=网卡名 --zone=区域名 #修改/添加网卡 绑定给指定区域

--change-source=源地址 --zone=区域名 #修改/添加源地址 绑定给指定区域生效时机

- 运行时配置(立即生效,但firewalld重启或重载配置后失效)

firewall-cmd ...

firewall-cmd --runtime-to-permanent 将之前的运行配置全部转为永久 - 永久配置(不会立即生效,需要重新加载或重启firewalld)

firewall-cmd -permanent

firewall-cmd reload / systemctl restart firewalld

帮助命令:firewall-cmd -h

查看状态:systemctl status firewalld

开启/关闭:systemctl start|stop firewalld.service

查看端口情况:netstat -tunlp

查看开放端口:firewall-cmd --list-ports

添加端口永久tcp链接(重启不失效):firewall-cmd --zone=public --add-port=443/tcp --permanent

重载配置:firewall-cmd --reload

对特定IP [accept/reject] [--add-rich-rule/--remove-rich-rule] 端口:

- firewall-cmd --permanent --zone=public --add-rich-rule='rule family="ipv4" source address="xxx.xxx.xxx.xxx/32" port protocol="tcp" port="443" accept'

- firewall-cmd --reload

- firewall-cmd --list-rich-rules

查看支持的服务:firewall-cmd --get-service

添加https服务:firewall-cmd --add-service-https --permanent